تاریخچهی بزرگترین حملات باجافزاری دنیای فناوری

تاریخ فناوری مملو از اتفاقات ناخواسته است. برای مثال بیت کوین در اصل بهعنوان وسیلهای برای پرداخت باج به خلافکاران طراحی نشده بود؛ اما بهسرعت به ابزاری اصلی برای مجرمان آنلاین تبدیل شد.

باجافزار، دستهای از «بدافزارها» است که دسترسی به رایانه یا شبکه را تا زمان پرداخت پول تعیینشده مسدود میکند. با وجود تلاش دولتها برای تعدیل رمزارزها و کاهش نقش آنها در پرداخت باجافزارها، حملات همچنان ادامه دارد.

بر اساس گزارش Cnet و طبق دادههای منتشرشده توسط Chainanalysis، پرداختهای رمزارزی حوزه باجافزارها در سال ۲۰۲۰ بالغ بر ۳۵۰ میلیون دلار بوده است که در واقع افزایش سالانه بیش از ۳۰۰ درصدی نسبت به ۲۰۱۹ نشان میدهد. از آنجا که شرکتهای آمریکایی از نظر قانونی موظف هستند حملات سایبری را تنها در صورت به خطر انداختن اطلاعات شخصی مشتریان گزارش بدهند، این برآورد ممکن است بسیار بیشتر باشد.

در ادامه، بعضی از اتفاقات مهم در حوزه حملات باجافزاری به ترتیب زمان آنها از سال ۲۰۲۱ تا ۱۹۸۹ ذکر شده است. میتوانید با خواندن این اطلاعات، تکامل حملات باجافزاری را مشاهده کنید.

کسیا – سال ۲۰۲۱

در تاریخ ۲ جولای ۲۰۲۱، کسیا (Kaseya) اعلام کرد که به سیستمهایش نفوذ شده است. کسیا خدمات IT برای شرکتهای دیگر ارائه میدهد برای همین یک هدف ایدهآل است؛ زیرا با نفوذ به آن میتوان به تقریبا اطلاعات ۱۵۰۰ سازمان در چندین کشور دسترسی پیدا کرد و آنها را نیز تحت تأثیر قرار داد. بر اساس گزارش رویترز، REvil، یک گروه مجرم سایبری، مسئولیت این حمله را بر عهده گرفت و از چند هزار دلار تا چندین میلیون باج خواست.

هنوز مشخص نیست در نهایت چه تعداد از شرکتها این مبلغ را پرداخت کردند، اما REvil حدود ۷۰ میلیون دلار بیت کوین از کسیا درخواست کرد. این شرکت از پرداخت این مبلغ نجومی خودداری کرد و تصمیم گرفت با افبیآی و آژانس امنیت سایبری و زیرساخت ایالات متحده آمریکا همکاری کند. در ۲۱ جولای ۲۰۲۱، کسیا یک کلید دیکریپتور جهانی ساخت و آن را برای سازمانهای آسیبدیده توزیع کرد.

JBS – سال ۲۰۲۱

در تاریخ ۳۱ می ۲۰۲۱، جیبیاس یواسای (JBS USA)، یکی از بزرگترین تأمینکنندگان گوشت در ایالات متحده آمریکا، متوجه شد مورد هجوم هکرها قرار گرفته است. این مسئله باعث شد جیبیاس موقتاً کار خود را در پنج کارخانه بزرگ واقع در ایالات متحده آمریکا متوقف کند. این حمله باجافزاری همچنین فعالیت این شرکت در استرالیا و انگلیس را مختل کرد. جیبیاس برای جلوگیری از اختلال بیشتر و محدود کردن تأثیر بر فروشگاههای مواد غذایی و رستورانها، ۱۱ میلیون دلار بیت کوین به هکرها پرداخت کرد. افبیآی این هک را به REvil نسبت داد.

کولونیال پایپلاسن – سال ۲۰۲۱مقالههای مرتبط:چگونه برای مبارزه با حملات باجافزاری آماده شویم؟نیمی از قربانیان باجافزار بار دیگر توسط همان هکر مورد حمله قرار میگیرند

در تاریخ ۷ می ۲۰۲۱، کولونیال پایپلاین (Colonial Pipeline)، بزرگترین خط لوله محصولات پتروشیمی آمریکا، پس از نفوذ گروه هکری به نام Darkside، آفلاین شد. کولونیال پایپلاین بیش از ۵۵۰۰ مایل را پوشش میدهد و روزانه بیش از ۱۰۰ میلیون گالن سوخت حمل میکند. تأثیر حمله قابل توجه بود؛ در روزهای بعد، میانگین قیمت یک گالن بنزین در ایالات متحده آمریکا برای اولین بار در هفت سال گذشته به بیش از ۳ دلار افزایش یافت؛ زیرا رانندگان به پمپ بنزینها هجوم آورده بودند.

اپراتور این شرکت اعلام کرد که ۴٫۴ میلیون دلار رمزارز به هکرها پرداخت کرده است. در ۷ ژوئن ۲۰۲۱، وزارت دفاع آمریکا اعلام کرد که بخشی از باج پرداختشده به گروه هکرها را بازیابی کرده است. مقامات مجری قانون ایالات متحده آمریکا توانستند پرداخت را پیگیری کنند و ۲٫۳ میلیون دلار را با استفاده از یک کلید خصوصی برای کیف پول رمزنگاریشده پس بگیرند.

برنتاگ – سال ۲۰۲۱

در ۲۸ آوریل ۲۰۲۱، برنتاگ (Brenntag)، توزیعکننده مواد شیمیایی آلمانی، متوجه شد که هدف حمله سایبری Darkside قرار گرفته است. این گروه ۱۵۰ گیگابایت اطلاعات را به سرقت برد و اعلام کرد در صورت پرداخت نشدن مبلغ تعیینشده، آنها را افشا میکند. پس از مذاکره با خلافکاران، برنتاگ درباره مبلغ درخواست شده ۷٫۵ میلیون دلاری بحث کرد و آن را به ۴٫۴ میلیون دلار رساند؛ مبلغی که در ۱۱ می پرداخت شد.

CNA Financial – سال ۲۰۲۱

در ۲۳ مارس ۲۰۲۱، شرکت CNA Financial، هفتمین بیمهگذار تجاری بزرگ در ایالات متحده آمریکا، فاش کرد که «یک حمله پیچیده امنیت سایبری را متحمل شده است». این حمله توسط گروهی به نام Phoenix انجام شد که از باجافزاری معروف به Phoenix Locker استفاده میکرد. سرانجام CNA Financial در ماه می ۴۰ میلیون دلار برای بازیابی اطلاعات پرداخت کرد. CNA در مورد جزئیات مذاکره و معامله جزئیات خاصی را فاش نکرده است؛ اما میگوید از آن زمان تمام سیستمهای این شرکت بهطور کامل بازگشتهاند.

CWT – سال ۲۰۲۰

در ۳۱ جولای ۲۰۲۰، شرکت مدیریت سفرهای تجاری آمریکایی CWT فاش کرد که تحت حمله باجافزارهایی قرار گرفته است که سیستمهای آن را آلوده کردهاند. این شرکت گفت مجبور به پرداخت باج به هکرها شده است. مهاجمان با استفاده از باجافزاری به نام Ragnar Locker، ادعا کردند که پروندههای حساس شرکتها را به سرقت برده و ۳۰ هزار کامپیوتر شرکت را آفلاین کردهاند.

بهعنوان ارائهدهنده خدمات به یکسوم شرکتهای S;P، انتشار دادهها میتواند برای تجارت CWT فاجعهبار باشد. به این ترتیب، این شرکت چند روز قبل از گزارش این رویداد توسط رویترز، در تاریخ ۲۸ جولای حدود ۴٫۵ میلیون دلار به هکرها پرداخت کرد.

دانشگاه کالیفرنیا – سال ۲۰۲۰

در ۳ ژوئن ۲۰۲۰، دانشگاه کالیفرنیا در سانفرانسیسکو فاش کرد که سیستمهای فناوری اطلاعات دانشکده پزشکی UCSF توسط گروه هکری به نام Netwalker در ۱ ژوئن به خطر افتاده است. این مؤسسه تحقیقات پزشکی در حال کار روی درمان کرونا بود.

ظاهراً Netwalker در مورد UCSF تحقیق کرده بود، به این امید که در مورد امور مالی آن اطلاعات بیشتری پیدا کند. Netwalker با استناد به گزارش سالانه میلیاردها دلار درآمد دانشگاه کالیفرنیا، مبلغ ۳ میلیون دلار باج درخواست کرد. پس از مذاکرات، این دانشگاه به Netwalker به ارزش ۱ میلیون و ۱۴۰ هزار و ۸۹۵ دلار بیت کوین پرداخت کرد. به گزارش بیبیسی، Netwalker همچنین بهعنوان مقصر حداقل دو حمله باجافزاری دیگری در سال ۲۰۲۰ به دانشگاهها شناخته میشود.

Travelex – سال ۲۰۱۹

در شب سال نو ۲۰۱۹، صرافی ارز خارجی Travelex مستقر در لندن توسط یک گروه باجافزار به نام Sodinokibi (معروف به REvil) مورد حمله قرار گرفت. مهاجمان به ۵ گیگابایت اطلاعات مشتری، از جمله تاریخ تولد، اطلاعات کارت اعتباری و جزئیات بیمه، دست پیدا کردند. Travelex در تلاش برای مهار باجافزار، وبسایت خود را در ۳۰ کشور غیر فعال کرد.

در پی حمله باجافزاری مذکور، Travelex برای خدماترسانی به مشتریان مشکل داشت. Sodinokibi در ابتدا خواستار پرداخت ۶ میلیون دلار (۴٫۶ میلیون پوند) شد. پس از مذاکرات، Travelex به مجرمان سایبری ۲٫۳ میلیون دلار پرداخت کرد تا اطلاعات خود را پس بگیرد.

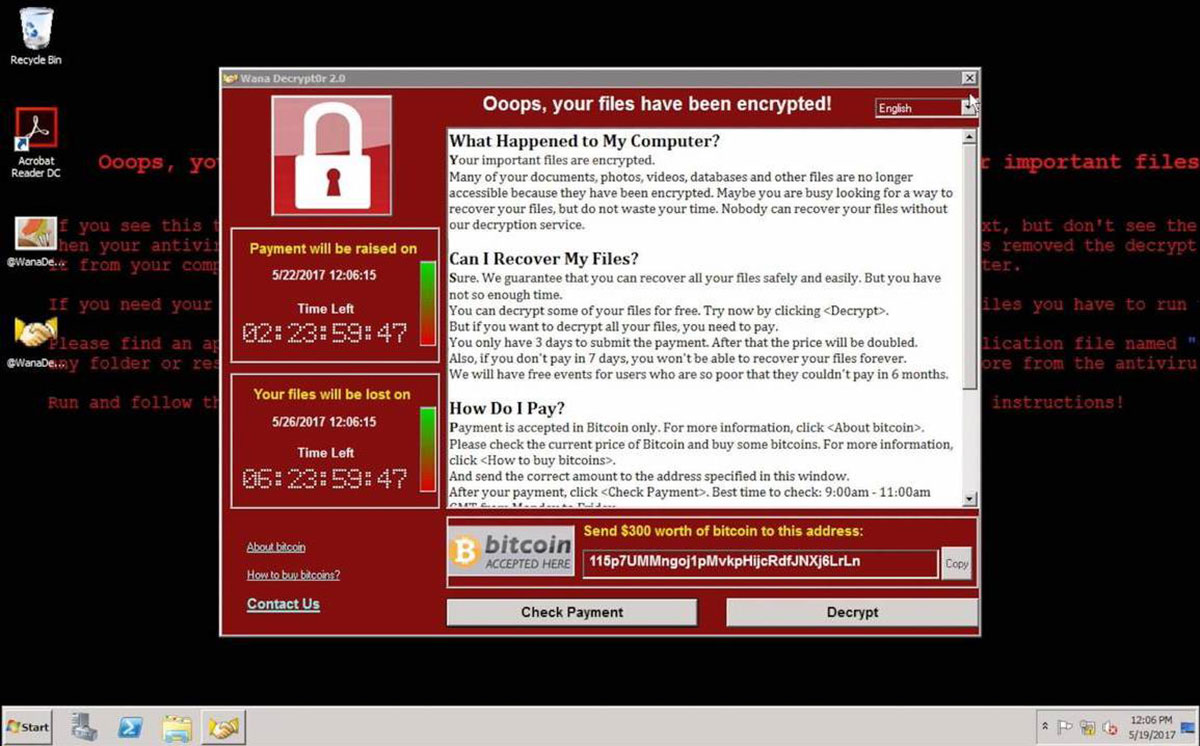

WannaCry – سال ۲۰۱۷

در ماه می ۲۰۱۷، باجافزاری به نام WannaCry با سوء استفاده از آسیبپذیری در ویندوز، رایانههای سراسر جهان را آلوده کرد. آسیبپذیری WannaCry طی افشای گسترده اسناد NSA و ابزارهای هک مهندسیشده توسط گروهی به نام Shadow Brokers در آوریل ۲۰۱۷ آشکار شد.

هنوز تعداد دقیق قربانیان WannaCry مشخص نیست؛ اما بیش از ۲۰۰ هزار کامپیوتر در سراسر جهان آلوده شده بودند. قربانیان شامل شرکت مخابراتی اسپانیایی Telefónica و هزاران بیمارستان در بریتانیا میشد. سیستمهای کامپیوتری در ۱۵۰ کشور تحت تأثیر این حمله قرار گرفتند و مجموع خسارت آنها در حدود ۴ میلیارد دلار در سطح جهان تخمین زده شد.

مهاجمان در ابتدا ۳۰۰ دلار بیت کوین برای باز کردن قفل سیستمهای کامپیوتری آلوده درخواست کردند. تقاضا بعداً به ۶۰۰ دلار بیت کوین افزایش یافت. البته برخی از محققان ادعا میکنند که حتی زمانی که درخواست هکرها برآورده شده، هیچکس اطلاعات خود را پس نگرفته است.

حملات WannaCry تا به امروز ادامه دارد. در فوریه ۲۰۲۱، وزارت دادگستری سه برنامهنویس رایانهای کره شمالی را به دلیل نقش آنها در انتشار WannaCry متهم کرد.

Locky – سال ۲۰۱۶

باجافزار لاکی (Locky) که در فوریه ۲۰۱۶ کشف شد، به دلیل تعداد بسیار زیاد نفوذ به شبکههای کامپیوتری، قابل توجه است. حملات معمولاً در قالب یک ایمیل با فاکتور ضمیمهشده از شخصی که ادعا میکند کارمند شرکت است، انجام میشود. در ۱۶ فوریه ۲۰۱۶ آنالیزی توسط Check Point انجام شد که بیش از ۵۰ هزار حمله توسط Locky را در یک روز شناسایی کرد.

لاکی انواع مختلفی دارد؛ اما هدف همه آنها تا حد زیادی یکسان است؛ قفل کردن فایلهای رایانهای برای ترغیب مالکان به پرداخت باج از طریق ارز دیجیتال در ازای رمزگشایی آنها که به کاربران امکان میدهد دوباره به فایلهای قفلشده خود دسترسی پیدا کنند. اکثر قربانیان لاکی در ایالات متحده آمریکا و بهویژه در میان شرکتهای مراقبتهای بهداشتی بودهاند، اما کانادا و فرانسه نیز تعداد قابل توجهی از این حملات را تجربه کردهاند.

TeslaCrypt – سال ۲۰۱۵

اولین نمونههای TeslaCrypt در نوامبر ۲۰۱۴ منتشر شد؛ اما این باجافزار تا مارس سال بعد بهطور گسترده منتشر نشده بود. گفته میشود باجافزار مذکور بر اساس یک مدل قبلی به نام CryptoLocker توسعه یافته است.

TeslaCrypt در ابتدا گیمرها را هدف قرار داد. پس از آلوده شدن رایانه، یک پنجره باز میشود و به کاربر دستور میدهد ۵۰۰ دلار باج بیت کوین بابت رمزگشایی قفل سیستم آلوده بپردازد. منابع دیگر گزارش میدهند که باجهای درخواستی بین ۲۵۰ تا ۱۰۰۰ دلار بیت کوین متغیر بوده است. در ماه می ۲۰۱۶، توسعهدهندگان TeslaCrypt یک کلید رمزگشایی اصلی برای کاربران آسیبدیده منتشر کردند که قفل رایانههای آلوده را باز میکرد.

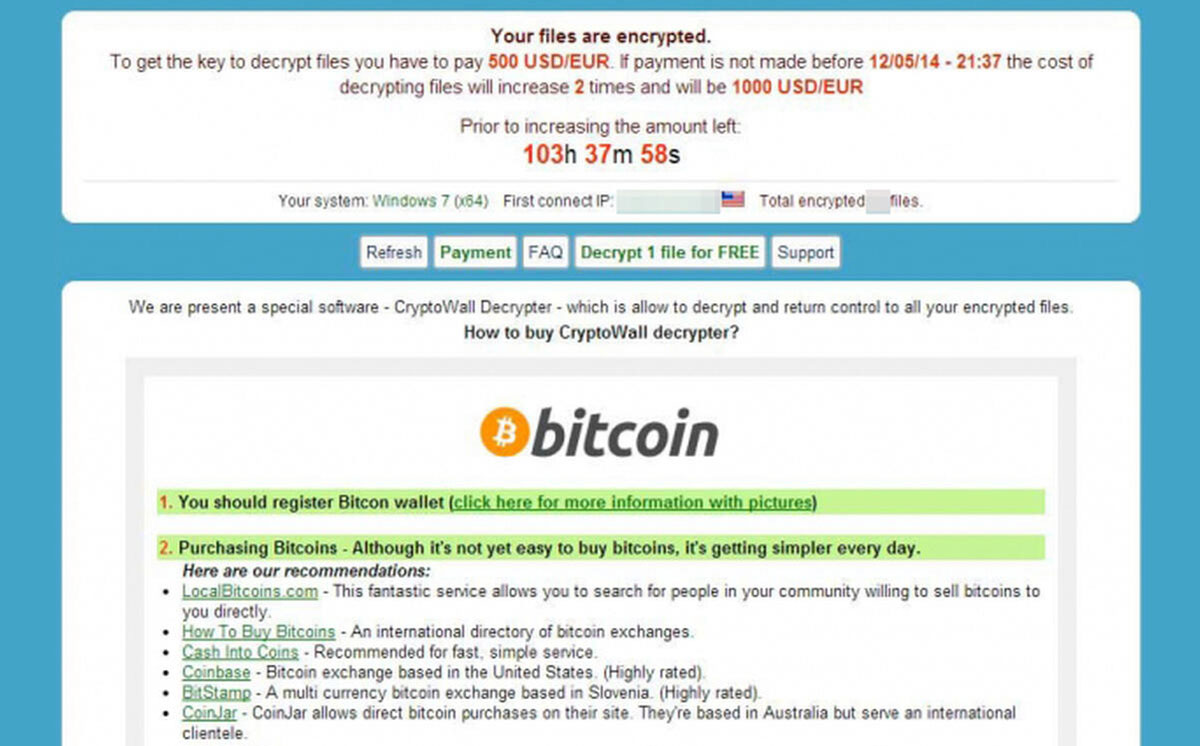

CryptoWall – سال ۲۰۱۴

گزارشها گستردهای از سیستمهای رایانهای آلوده به باجافزار CryptoWall در سال ۲۰۱۴ منتشر شد. رایانههای آلوده قادر به دسترسی به فایلها نبودند؛ مگر اینکه مالک هزینه دسترسی به یک اپ رمزگشایی را پرداخت کند. CryptoWall سیستمهای سراسر جهان را تحت تأثیر قرار داد. مهاجمان خواستار پرداخت پول در قالب کارتهای پیشپرداخت یا بیت کوین بودند. بر اساس گزارش Help Net Security، باجافزار CryptoWall تقریباً ۱۸ میلیون دلار خسارت وارد کرده است. نسخههای متعددی از CryptoWall منتشر شده که ردیابی و مبارزه با آن را دشوارتر میکند.

CryptoLocker – سال ۲۰۱۳

اولین باری که بسیاری از مردم جهان اصطلاح «باجافزار» را شنیدند در زمان انتشار CryptoLocker در سال ۲۰۱۳ بود. CryptoLocker در سپتامبر ۲۰۱۳ کشف شد و بیش از ۲۵۰ هزار سیستم رایانهای را طی چهار ماه فلج کرد. به قربانیان دستور داده شد برای دسترسی مجدد، پرداختها را با رمزارز یا کارتهای پول انجام بدهند. این باجافزار حداقل ۳ میلیون دلار برای هکرها سود داشت.

یک تلاش چندملیتی برای اجرای قانون در سال ۲۰۱۴ موفق شد باتنت Gameover ZeuS که یک روش اصلی توزیع CryptoLocker بود حذف شود. وزارت امور خارجه، هکر روس، اوگنی میخایلوویچ بوگاچف را بهعنوان سردسته این باتنت متهم کرد. بوگاچف هنوز فراری است و افبیآی در حال حاضر ۳ میلیون دلار پاداش برای اطلاعات منجر به دستگیری یا محکومیت وی در نظر گرفته است.

AIDS Trojan/PC Cyborg – سال ۱۹۸۹

بهعنوان الگوی همه حملات بعدی، AIDS Trojan (معروف به PC Cyborg) اولین نمونه شناختهشده از حمله باجافزاری است. در سال ۱۹۸۹، بیش از یک دهه قبل از ایجاد بیت کوین، یک زیستشناس به نام جوزف پاپ در کنفرانس ایدز سازمان بهداشت جهانی در استکهلم ۲۰ هزار فلاپیدیسک توزیع کرد. فلاپی دیسکها دارای برچسب «اطلاعات ایدز – دیسکهای مقدماتی» بودند و یک ویروس تروجان درون آنها قرار داشت که خود را روی سیستمهای MS -DOS نصب میکرد.

هنگامی که ویروس روی رایانه نصب میشد، تعداد بوت شدن کامپیوتر را میشمرد. هنگامی که کامپیوتر ۹۰ بار بوت میشد، ویروس همه فهرستها را پنهان و نام فایلها را رمزگذاری میکرد. سپس تصویری از PC Cyborg Corporation روی صفحهنمایش داده میشد که میگفت باید کاربران ۱۸۹ دلار به آدرس اداره پست پاناما ارسال کنند. فرایند رمزگشایی نسبتاً ساده بود؛ اما محققان امنیتی یک ابزار رایگان برای کمک به قربانیان منتشر کردند.

این تاریخچهای از باجافزارها در گذر زمان بود. نظر شما درباره این شیوه هک چیست؟ آیا تا به حال قربانی آنها شدهاید؟ تجربه خود را در قسمت نظرات با ما در میان بگذارید.

در این مقاله بزرگترین حملات باجافزاری دنیای فناوری جمعآوری و بررسی شدهاند.